Společnosti fungují s falešným pocitem kybernetické odolnosti. Zatímco mnozí investovali velké množství peněz do nástrojů na obranu v první linii, aby se pokusili udržet špatné herce mimo, věnovali mnohem méně času a úsilí přípravě na to, co se stane, když se zločinci dostanou dovnitř. A budou.

S rostoucím využíváním umělé inteligence mezi digitálními špatnými herci se hackeři ukazují jako zběhlejší než kdy jindy v infiltraci podnikových sítí. Mezitím jsou důsledky porušení stále závažnější. V důsledku toho musí společnosti změnit své strategické myšlení a zdůraznit, jak se rychle a bezpečně zotavit z kybernetického incidentu.

Po celá desetiletí mohly podniky s jistotou spravovat odolná počítačová prostředí. Obecně byli schopni dostatečně ochránit svá technologická aktiva před hackery jednoduše tím, že zablokovali několik dostupných přístupových bodů. A za předpokladu, že společnost měla zavedený systém obnovy, v případě přerušení – ať už přírodní katastrofy nebo jiných událostí, které odpojily služby – obvykle nemělo problém se znovu zprovoznit.

Panorama se ale radikálně změnilo. Vzestup cloudu učinil koncept bezpečnostního perimetru zastaralým. Vzhledem k tomu, že počet digitálních aplikací neustále roste, jsou výpočetní prostředí složitější a dalekosáhlejší než kdy dříve. Podle průmyslové studie dnes zaměstnanci při své každodenní práci používají více než 35 různých softwarových nástrojů, které vyžadují, aby přepínali mezi aplikacemi až 1100krát denně. A umělá inteligence nyní dává hackerům obrovskou výhodu oproti společnostem, z nichž mnohé si stále nejsou jisti, jak umělou inteligenci nasadit do vlastního obranného arzenálu.

Překlenutí mezery v připravenosti: jak zajistit rychlé zotavení po nevyhnutelném kybernetickém útoku

S rychlostí a rozsahem útoků, které jsou větší než schopnost podniků držet krok, se důsledky zhoršují. Průměrné náklady na porušení se odhadují na přibližně 5 milionů dolarů, nemluvě o možném poškození pověsti. Mezitím musí organizace dodržovat právní předpisy týkající se ochrany dat, což posouvá problematiku kybernetické bezpečnosti na úroveň správní rady.

Tváří v tvář těmto výzvám musí společnosti provádět odolnější IT operace a zajistit, aby byly skutečně připraveny na kybernetický útok. Nejdůležitějším požadavkem je ale vytvoření silnější obranné strategie zaměřené na ochranu zálohovaných dat. Když dojde k nevyhnutelnému narušení, organizace musí zajistit, že bude schopna reagovat rychlou, úplnou a čistou obnovou dat.

Záloha automaticky neznamená obnovu

Celkově se trh s kybernetickou bezpečností vyšplhal na více než 200 miliard dolarů ročně. Ale pouze malý segment tohoto trhu se v současnosti zaměřuje na kybernetické zotavení.

V minulosti byla obnova dat po výpadku sítě nebo přírodní katastrofě jednoduchá: společnosti našly svou nejnovější zálohu a použily ji jako výchozí bod pro obnovení provozu. Ale co se stane, když hackeři proniknou do této zálohy, jak se to stává stále častěji? A jak společnosti vědí, zda jsou nebo nejsou infikovaná data replikována v jejich záloze? Tyto faktory značně ztěžují kybernetické zotavení.

I když se může zdát, že ke kybernetickým útokům dojde během okamžiku, příprava většiny trvá měsíce. Podle studie IBM stráví kyberzločinci v systémech v průměru 277 dní, než jsou odhaleni. A zatímco tiše číhají, hackeři zasadí ransomware nebo jiný malware do kritických prostředí, včetně dat pro obnovu.

Ve skutečnosti se 93 % ransomwarových útoků nyní zaměřuje na úložiště záloh. Mezitím většina organizací uchovává data v průměru pouze 45 dní, což znamená, že mezi jejich čistými daty a potenciálně infikovanými daty je často velký časový odstup.

Když jsou hackeři připraveni zaútočit, právě tehdy mají tendenci přimět, aby si toho všimli. Společnost samozřejmě rychle obnoví vaše informace. To však může uvolnit číhající ransomware a široce infikovat produkční prostředí. Nyní je zločinec všude. A situace se jen zhoršila.

Proto je nyní investice do lepších nástrojů pro obnovu a zajištění bezpečnosti vašich zálohovaných dat stejně důležité jako ochrana první linie.

Investujte do kybernetické obnovy a integrujte ji

Jaké jsou tedy ty správné nástroje a procesy, jak efektivně reagovat na útok a zotavit se z něj?

Historicky společnosti, které chtěly po útoku bezpečné místo k obnově, vybudovaly své vlastní „temné místo“, které je drahé i pro technicky nejvyspělejší organizace. Nejběžnější alternativou bylo schovat zálohovaná data někde ve vašem cloudovém prostředí a doufat v to nejlepší. Nyní však mohou podniky investovat do základních platforem, které usnadňují a zlevňují vytváření a testování bezpečných zálohovacích prostředí. Společnosti se tak mohou v případě incidentu rychle vrátit do provozu.

Mezitím by společnosti, které to myslí s ochranou svých zálohovaných dat vážně, měly přijmout strategii, která se nazývá „3, 2, 1“. V rámci tohoto plánu společnosti uchovávají tři kopie svých dat. Alespoň dvě z těchto úložišť musí být uložena na samostatných místech. Jeden z těchto dvou musí být „vzduchový“, tedy oddělený a bezpečný v cloudu, v offline centru, ke kterému má přístup pouze hrstka zaměstnanců s pověřením.

Tímto způsobem, když CISO zjistí, že dochází ke kybernetickému útoku, a spustí poplach, týmy obnovy budou mít bezpečné prostředí, ve kterém mohou vytvářet záložní kopie. Toto čisté úložiště je také cenné pro účely validace, zejména když tým provádí audit, což je obvykle půlroční kontrola všech IT systémů, aby se zjistily případné anomálie a zajistilo se, že společnost dodržuje všechny předpisy o kybernetické bezpečnosti.

Nicméně až příliš často se to osoba nebo tým odpovědný za obnovu dozví až dlouho poté, co je odhaleno narušení. Je to proto, že organizace mají stále tendenci vnímat zabezpečení jako oblast působnosti CISO, zatímco zálohování a obnova dat je ponechána na IT týmech pracujících pod CIO. Tým pro obnovu se proto nemusí o narušení dozvědět co nejdříve.

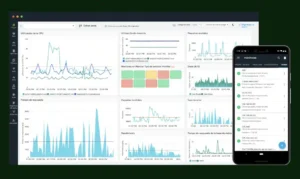

V dnešním prostředí nemohou týmy zabezpečení a obnovy fungovat v oddělených silech. Kromě organizačních změn k zajištění komunikace a spolupráce mohou organizace přijmout moderní nástroje pro obnovu, které se integrují s důležitými sousedními technologiemi, jako je správa bezpečnostních informací (SIM) a orchestrace zabezpečení, automatizace a systémy odezvy (SOAR), které společnostem umožňují upozornit týmy pro obnovu, jakmile je v produkčním prostředí zjištěna podezřelá aktivita.

AI mění pravidla hry. Zatímco společnosti technologii studují, hackeři ji využívají k umocnění své již tak velmi úspěšné taktiky. Prostředí hrozeb je prostě příliš vážné na implementaci stejné strategie zálohování dat, která mohla stačit před deseti lety. Obnova se nyní musí stát v podnicích stejně důležitým bezpečnostním aspektem jako ochrana a detekce narušení.

Připojením zařízení a technologií pro obnovu ke zbytku bezpečnostního zařízení budou moci organizace začít pracovat po kybernetických incidentech mnohem rychleji, což zajistí, že zálohovací prostředí zůstane chráněno před neustálým náporem digitálních útoků.

To je skutečná odolnost.

Autor: Darren Thomson, Field CTO Security pro EMEAI ve společnosti Commvault

Čerpáme z těchto zdrojů: google.com, science.org, newatlas.com, wired.com, pixabay.com