Aktualizace: Týden po objevení tohoto nového kybernetického útoku bylo potvrzeno, že virus nebyl Petya, ale varianta WannaCry, ke které došlo před několika měsíci a která zasáhla mnoho velkých španělských nadnárodních společností. Virus byl přejmenován na NotPetya navzdory skutečnosti, že nejprve, jak uvedly různé bezpečnostní společnosti, první údaje ukazovaly tímto směrem.

První zmínka o Petyi je založena na útoku, který byl přenesen e-mailem a který, pokud uživatel klikl na odkaz, vedl k falešnému životopisu hostovanému na Dropboxu, jak uvádí Trend Micro. Nová varianta, nyní nazvaná NotPetya, nebyla vložena do Drpboxu ani do žádné služby cloudového úložiště. Jak zdroje Dropboxu potvrdily této publikaci, od jejich společnosti „neměli žádné zprávy o tom, že by byl virus při této příležitosti hostován na jejich serverech“.

V roce 2016 byl Petya, když se poprvé objevil. Podle Trend Micro to byl virus, který se vydával za životopis a byl zaslán e-mailem a byl umístěn na Dropboxu. Zdá se, že právě to je příčinou nové vlny útoků, která postihuje společnosti po celém světě. Jak v té době potvrdila bezpečnostní společnost Trend Micro, Petya se uchýlil ke způsobení modré obrazovky smrti (BSoD) a zahrnutí poznámky o výkupném při startu systému, ještě před načtením operačního systému.

Petya je distribuován e-mailem a zdá se, že jde o životopis hostovaný na DropBoxu

Podle této nadnárodní společnosti zabývající se kybernetickou bezpečností má tento malware nejen schopnost přepsat hlavní spouštěcí záznam, známý také jako hlavní spouštěcí záznam (MBR) postiženého systému, aby zablokoval přístup uživatelům, ale také v tomto útoku z roku 2016, k dosažení obětí využívá legitimní službu cloudového úložiště (v tomto případě tak činí prostřednictvím Dropboxu). Výzkumný tým Trend Micro poznamenal, že to není poprvé, co malware zneužil legitimní službu pro svůj vlastní zisk; je to však poprvé (po dlouhé době), kdy způsobí infekci krypto-ransomware. Je to také odklon od typického infekčního řetězce, ve kterém jsou škodlivé soubory spojeny s e-mailovými zprávami nebo hostovány na škodlivých stránkách a doručovány pomocí exploit kitů.

Rutina infekce Petya

Péťa je údajně stále distribuován prostřednictvím e-mailu. Oběti obdrží personalizovaný e-mail s výzvou, aby si přečetly zjevný obchodní dopis nebo zprávu, ve které „uchazeč“ hledá práci ve společnosti. Uživatelům by byl nabídnut hypertextový odkaz na úložiště Dropbox, který by údajně umožňoval stažení životopisu (CV) kandidáta.

V jednom ze vzorků, které TrendMicro v té době analyzoval, obsahují koncové body ve složce Dropbox dva soubory: samorozbalovací spustitelný soubor, který má být životopisem, a fotografie žadatele. Při hlubším zkoumání bylo zjištěno, že fotografie je základním obrázkem, který bude velmi pravděpodobně použit bez svolení fotografa. Za Resume se samozřejmě skrývá trojský kůň, který oslepuje nainstalované antivirové programy před stažením (a spuštěním) ransomwaru Petya.

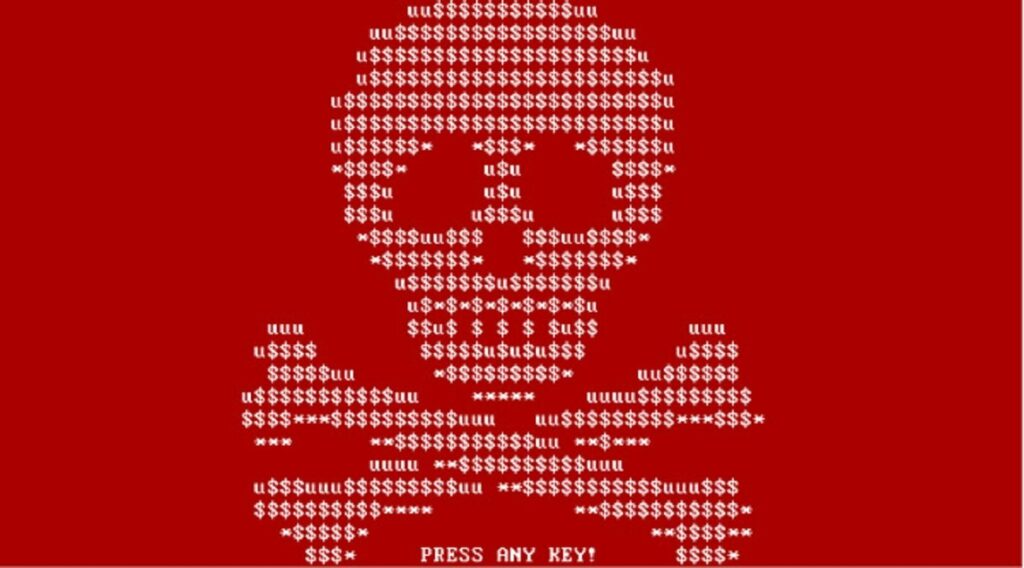

Po spuštění PETYA přepíše MBR celého pevného disku, což způsobí selhání systému Windows a zobrazení modré obrazovky. V případě, že se uživatel pokusí restartovat svůj počítač, upravený MBR mu zabrání v normálním načítání systému Windows a místo toho ho přivítá lebkou ASCII a ultimátem: zaplaťte určité množství bitcoinů, jinak ztratíte přístup ke svým souborům a tým.

Další věc, kterou je třeba poznamenat, je, že upravený MBR neumožňuje restartování ani v nouzovém režimu. Uživatel poté obdrží explicitní instrukce, jak provést platbu, stejně jako jakýkoli krypto-ransomware, který v současné době koluje: seznam požadavků, odkaz na projekt Tor a jak se přes něj dostat na platební stránku. a osobní dešifrování kód.

Více informací o Péťovi po kliknutí tady

Čerpáme z těchto zdrojů: google.com, science.org, newatlas.com, wired.com, pixabay.com