Vzhledem k tomu, že podnikání je katalyzátorem digitální transformace, je nezbytné, aby průmyslové organizace integrovaly zabezpečení do svých provozních technologií (OT), zvláště když se jejich IT/OT prostředí sbližují.

Bezpečnostní obavy a řízení operačních rizik jsou některé z hlavních překážek digitální transformace v průmyslových organizacích. Aby se digitální transformace nezastavila, je zásadní řešit tyto aspekty dříve, než se to stane nezbytností.

Regulace v oblasti průmyslové kybernetické bezpečnosti je zásadní a musí být zohledněna při vývoji komplexních bezpečnostních strategií. V mnoha zemích existují specifické předpisy, které stanoví požadavky a normy na ochranu průmyslových řídicích systémů a zaručují integritu a důvěrnost dat.

Jak čelit výzvám a podporovat inovace v průmyslovém sektoru

Například směrnice NIS2 (v současnosti transponovaná různými členskými státy) definuje požadavky na zaručení společné úrovně kybernetické bezpečnosti v kritických odvětvích, včetně průmyslových řídicích systémů, nebo nařízení NIST SP 800-82 poskytuje podrobné pokyny k ochraně průmyslové kontroly. systémy proti kybernetickým hrozbám.

Budoucnost oboru

Je nezbytné, aby si průmyslové organizace byly vědomy těchto a dalších předpisů a při vývoji svých bezpečnostních strategií dodržovaly odpovídající požadavky. Nedodržení může vést k významným finančním postihům a poškození dobrého jména společnosti a také ke zvýšení rizika úspěšných útoků.

K vyřešení těchto problémů doporučujeme vytvořit komplexní plán průmyslové bezpečnosti, který ve 4 krocích:

- 1) Proveďte důkladnou analýzu současného prostředí. Identifikujte a zkontrolujte všechna připojení k systémům průmyslové automatizace a řízení (IAC), i když neexistují žádné plány na jejich integraci s IT. To zahrnuje prověření schopnosti externích návštěvníků nebo OT oddělení připojit se k síti.

- 2) Segmentace a segregace. Klasifikujte aktiva a aplikujte segmentační opatření, abyste zabránili útočníkům volně se pohybovat v rámci sítě OT. Mikrosegmentace je nezbytná, zejména pokud jsou přijaty technologie IoT podporované Edge Computing

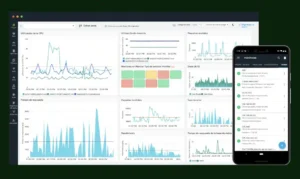

- 3) Zlepšete viditelnost. Implementujte řešení, která poskytují detailní pohled na zařízení a síť pro detekci incidentů a anomálií v reálném čase. Pro odstranění dvojitých struktur, snížení nákladů a zvýšení efektivity se doporučuje jednotný přístup k bezpečnosti v IT/OT SOC

- 4) Globální bezpečnostní standardizace. Zaveďte jednotné zásady a reakce na hrozby ve všech závodech, abyste zjednodušili správu a zajistili osvědčené postupy na celém světě

Autor: Héctor Guantes, šéf bezpečnosti BT ve Španělsku

Čerpáme z těchto zdrojů: google.com, science.org, newatlas.com, wired.com, pixabay.com